Firma Microsoft niedawno wydała ostrzeżenie dotyczące bezpieczeństwa (ADV180028) dla użytkowników samoszyfrujących dysków półprzewodnikowych (SSD) korzystających z systemów szyfrowania Bitlocker.

Poradnik dotyczący bezpieczeństwa pojawił się po tym, jak dwóch badaczy bezpieczeństwa z Holandii, Carlo Meijer i Bernard van Gastel, wydało projekt dokumentu opisującego wykryte luki w zabezpieczeniach. Oto streszczenie podsumowujące problem:

Przeanalizowaliśmy sprzętowe szyfrowanie całego dysku kilku dysków SSD poprzez inżynierię wsteczną ich oprogramowania układowego. Teoretycznie gwarancje bezpieczeństwa oferowane przez szyfrowanie sprzętowe są podobne lub lepsze niż w przypadku implementacji oprogramowania. W rzeczywistości okazało się, że wiele implementacji sprzętowych ma krytyczne luki w zabezpieczeniach, w przypadku wielu modeli pozwalających na pełne odzyskanie danych bez znajomości tajemnicy.

Jeśli widziałeś artykuł, możesz przeczytać o wszystkich różnych lukach. Skoncentruję się na dwóch głównych.

Bezpieczeństwo szyfrowania sprzętowego SSD

Microsoft wiedział, że wystąpił problem z dyskami SSD. Tak więc w przypadku samoszyfrujących dysków SSD Bitlocker pozwoliłby na przejęcie szyfrowania używanego przez dyski SSD. Niestety w przypadku Microsoftu nie rozwiązało to problemu. Więcej od Meijera i van Gastela:

BitLocker, oprogramowanie szyfrujące wbudowane w system Microsoft Windows, będzie polegać wyłącznie na sprzętowym szyfrowaniu całego dysku, jeśli dysk SSD reklamuje jego obsługę. Dlatego w przypadku tych dysków dane chronione przez funkcję BitLocker są również zagrożone.

Ta luka oznacza, że każdy atakujący, który może przeczytać instrukcję obsługi dysków SED, może uzyskać dostęp do hasła głównego. Uzyskując dostęp do hasła głównego, atakujący mogą ominąć hasło wygenerowane przez użytkownika i uzyskać dostęp do danych.

- POWIĄZANE: 4 najlepsze zaszyfrowane oprogramowanie do udostępniania plików dla systemu Windows 10

Napraw luki w zabezpieczeniach hasła głównego

W rzeczywistości ta luka wydaje się być dość łatwa do naprawienia. Po pierwsze, użytkownik może ustawić własne hasło główne, zastępując hasło wygenerowane przez dostawcę SED. To hasło wygenerowane przez użytkownika nie byłoby wówczas dostępne dla atakującego.

Inną opcją wydaje się być ustawienie możliwości hasła głównego na `` maksimum '', a tym samym całkowite wyłączenie hasła głównego.

Oczywiście zalecenie dotyczące bezpieczeństwa pochodzi z założenia, że przeciętny użytkownik wierzy, że dysk SED byłby bezpieczny przed atakującymi, więc po co ktokolwiek miałby robić którąkolwiek z tych rzeczy.

Hasła użytkowników i klucze szyfrowania dysków

Inną luką jest brak powiązania kryptograficznego między hasłem użytkownika a kluczem szyfrowania dysku (DEK) używanym do szyfrowania hasła.

Innymi słowy, ktoś mógłby zajrzeć do chipa SED, aby znaleźć wartości DEK, a następnie użyć tych wartości do kradzieży lokalnych danych. W takim przypadku osoba atakująca nie wymagałaby hasła użytkownika, aby uzyskać dostęp do danych.

Istnieją inne luki w zabezpieczeniach, ale podążając tropem prawie wszystkich innych, podam ci tylko link do wersji roboczej i możesz tam przeczytać o nich wszystkich.

- POWIĄZANE: 6 największych dysków twardych SSD do kupienia w 2018 roku

Może to dotyczyć nie wszystkich dysków SSD

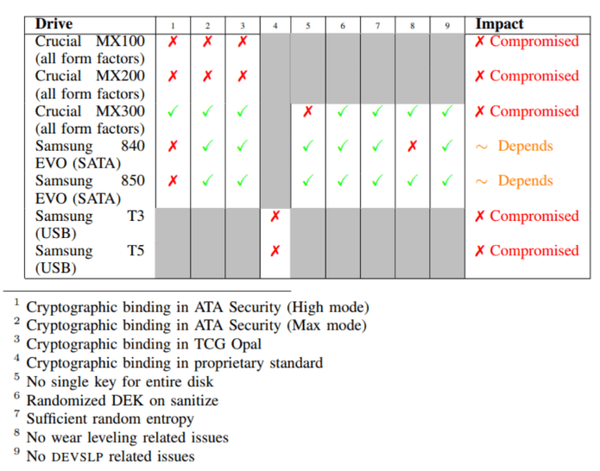

Chciałbym jednak zwrócić uwagę na dwie rzeczy. Po pierwsze, Meijer i van Gastel przetestowali tylko ułamek wszystkich dysków SSD. Przeprowadź badanie swojego dysku SSD i zobacz, czy może wystąpić problem. Oto dyski SSD, które przetestowali dwaj badacze:

Atakujący potrzebują lokalnego dostępu

Należy również pamiętać, że wymaga to lokalnego dostępu do dysku SSD, ponieważ osoby atakujące muszą uzyskać dostęp do oprogramowania układowego i manipulować nim. Oznacza to, że dysk SSD i przechowywane w nim dane są teoretycznie bezpieczne.

Powiedziawszy to, nie chcę przez to powiedzieć, że należy traktować tę sytuację lekko. Ostatnie słowo zostawiam Meijerowi i van Gastelowi,

Ten [raport] podważa pogląd, że szyfrowanie sprzętowe jest lepsze niż szyfrowanie programowe. Stwierdzamy, że nie należy polegać wyłącznie na szyfrowaniu sprzętowym oferowanym przez dyski SSD.

Doprawdy mądre słowa.

Czy odkryłeś dysk SSD nienotowany na liście, który ma ten sam problem z bezpieczeństwem? Dajcie nam znać w komentarzach poniżej.

POWIĄZANE POZYCJE DO SPRAWDZENIA:

- 5 programów antywirusowych o najwyższym współczynniku wykrywalności, aby złapać podstępne złośliwe oprogramowanie

- Pełne szyfrowanie jest teraz dostępne dla użytkowników Outlook.com

- Ponad 5 najlepszych programów zabezpieczających do handlu kryptowalutami, aby zabezpieczyć Twój portfel

- Bitlocker

- Dysk twardy SSD

- nowości dotyczące systemu Windows 10

Friendoffriends

Friendoffriends