Zespół badaczy ds. Bezpieczeństwa z Glass Wall Solutions opublikował niedawno nowy raport z analizy zagrożeń. W raporcie podkreślono, że około 85% złośliwego oprogramowania CVE pochodziło ze znanych źródeł w pierwszym kwartale 2019 r.

Windows 10 ma złą historię, jeśli chodzi o błędy. Pewne luki są nieodłączną częścią każdej nowej aktualizacji.

Zaskakujące jest jednak odkrycie, że hakerzy wykorzystują teraz luki, które zostały naprawione przez firmę Microsoft.

Hakerzy rozpowszechniają stare złośliwe oprogramowanie w nowym opakowaniu

Ta sytuacja budzi poważne obawy dotyczące bezpieczeństwa. Atakujący używają teraz starego złośliwego oprogramowania do przeprowadzania zupełnie nowych ataków na Twoje systemy.

Osoby atakujące doskonale zdają sobie sprawę z faktu, że wiele dużych przedsiębiorstw i organizacji nadal korzysta z przestarzałych platform, takich jak Windows 8, 7 i Windows XP..

Organizacje te mają własne powody, aby używać tych starszych systemów w środowisku operacyjnym. Naukowcy wskazali, że około 37% systemów nadal korzysta z systemu operacyjnego Windows 7.

Ponadto liczba użytkowników Windows 8, 8.1 i Windows XP wynosi odpowiednio 2,1%, 7% i 2,3%.

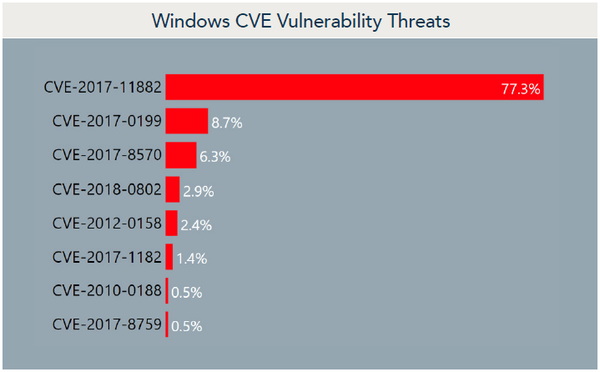

Ta sytuacja sprawia, że odpowiednie komputery są łatwym celem. Trendy luk w zabezpieczeniach Windows CVE pokazują, że CVE-2017-11882 jest bardzo popularne wśród cyberprzestępców.

CVE-2017-11882 to w zasadzie luka w komponencie Equation Editor oprogramowania Microsoft Office.

Każdy może wykorzystać tę lukę, aby uzyskać uprawnienia lokalnego użytkownika w celu uruchamiania szkodliwych programów.

Ponadto osoby atakujące wykorzystywały dokumenty Office do atakowania systemów Windows. Trendy typu plików pokazują, że hakerzy używali 65% plików Word, 25% plików Excel i 1% plików PDF do rozprzestrzeniania złośliwego oprogramowania.

Szukasz niezawodnego rozwiązania antywirusowego? Wypróbuj te narzędzia.

Stąd te liczby jasno wskazują na fakt, że producentom zabezpieczeń nie udało się zabezpieczyć komputerów użytkowników przed znanymi zagrożeniami.

Widzimy wyraźnie, że napastnicy są teraz o krok przed grą. Po prostu rozprowadzają stare złośliwe oprogramowanie w nowym opakowaniu.

Atakujący są wystarczająco sprytni, aby zmienić swoją taktykę i techniki.

Złośliwi aktorzy zaatakowali Microsoft w 2017 roku, a historia się powtarza. Pamiętaj o odcinku WannaCry?

Microsoft naprawdę musi przejąć kontrolę nad sytuacją, zanim będzie za późno.

POWIĄZANE ARTYKUŁY, KTÓRE MUSISZ SPRAWDZIĆ:

- 1 mln komputerów z systemem Windows nadal jest podatnych na ataki złośliwego oprogramowania BlueKeep

- Microsoft Azure nieumyślnie hostuje witryny ze złośliwym oprogramowaniem

- 5 najlepszych map śledzenia złośliwego oprogramowania, aby zobaczyć ataki bezpieczeństwa w czasie rzeczywistym

- Bezpieczeństwo cybernetyczne

- nowości dotyczące systemu Windows 10

Friendoffriends

Friendoffriends

![Wszystkie problemy rozwiązane przez pakiet zbiorczy aktualizacji systemu Windows [maj 2014]](https://friend-of-friends.com/storage/img/images/all-the-issues-fixed-by-windows-update-rollup-[may-2014].jpg)