Oprogramowanie do wykrywania włamań dla systemu Windows sprawdza, czy nie ma zmian wprowadzanych przez różnego rodzaju niechciane programy, które mogą zostać wprowadzone do systemu przez cyberprzestępców.

Narzędzia te analizują pakiety danych, zarówno przychodzące, jak i wychodzące, aby sprawdzić, jakiego rodzaju transfery danych są dostępne. Zaalarmuje Cię w przypadku znalezienia podejrzanej aktywności w systemie lub w sieci.

Oprogramowanie do wykrywania włamań istnieje jako odpowiedź na rosnącą częstotliwość ataków na systemy. Takie narzędzia zwykle sprawdzają konfigurację hosta pod kątem ryzykownych ustawień, plików haseł i innych obszarów. Następnie wykrywają wszelkiego rodzaju naruszenia, które mogą okazać się niebezpieczne dla sieci.

IDS wprowadził również różne sposoby rejestrowania w sieci wszelkich podejrzanych działań i potencjalnych metod ataku oraz zgłaszania ich administratorowi.

Innymi słowy, IDS jest dość podobny do firewalla, ale poza ochroną przed atakami spoza sieci, IDS jest również w stanie zidentyfikować podejrzaną aktywność i ataki pochodzące z sieci.

Niektóre programy IDS są również w stanie zareagować na potencjalne włamanie. To jest oprogramowanie Host Intrusion Prevention System (HIPS) lub po prostu IPS (Intrusion Prevention System).

Ogólnie rzecz biorąc, oprogramowanie do wykrywania włamań dla systemu Windows pokazuje, co się dzieje. Rozwiązania IPS działają również na znane zagrożenia. Istnieje kilka produktów, które łączą te dwie cechy, a my przedstawimy Ci to, co najlepsze na rynku.

Najlepsze systemy wykrywania włamań do zainstalowania na komputerze

1Malwarebytes Endpoint Protection

Według Malwarebytes, wiodącego w branży producenta oprogramowania zabezpieczającego, nie ma lepszej strategii ochrony niż profilaktyka proaktywna i nie możemy się bardziej zgodzić.

Malwarebytes Endpoint Protection to zaawansowane rozwiązanie IDS dla punktów końcowych, które wykorzystuje podejście warstwowe z wieloma technikami wykrywania w celu identyfikacji i utrzymywania złośliwego oprogramowania i innych cyberzagrożeń z dala od systemów.

Zapewnia najlepszą w swojej klasie ochronę przed znanym i nieznanym złośliwym oprogramowaniem, oprogramowaniem ransomware i zagrożeniami zero-godzinnymi w ramach jednego ujednoliconego rozwiązania, które ma na celu obniżenie kosztów i uproszczenie procesu wdrażania.

Spójrzmy szybko na to kluczowe cechy:

- Ochrona sieci (przed złośliwymi stronami internetowymi i sieciami reklamowymi)

- Utwardzanie aplikacji (zmniejsza powierzchnię wykorzystania podatności)

- Ochrona zachowania aplikacji (zapobiega wykorzystywaniu aplikacji i infekowaniu punktów końcowych)

- Łagodzenie (blokuje oprogramowanie ransomware i próby wykonania kodu na punkcie końcowym z dużej odległości)

- Wykrywanie anomalii na podstawie uczenia maszynowego

- Warstwowe techniki wykrywania przed i po wykonaniu

- Scentralizowana konsola w chmurze (do łatwego wdrażania i zarządzania w chmurze)

Malwarebytes

Najlepszą strategią ochrony jest zapobieganie. Chroń swoje punkty końcowe dzięki Malwarebytes Endpoint Protection! 69,99 USD / dv. Kup Teraz 2Malware Defender

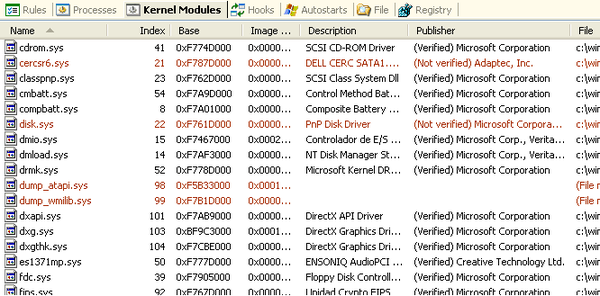

Jest to bezpłatne oprogramowanie IPS zgodne z systemem Windows, które zapewnia ochronę sieci zaawansowanym użytkownikom.

Oprogramowanie z powodzeniem poradzi sobie z zapobieganiem włamaniom, a także wykrywaniem złośliwego oprogramowania. Bardzo dobrze nadaje się do użytku domowego, nawet jeśli jego materiał instruktażowy jest nieco zbyt skomplikowany dla przeciętnego użytkownika.

Działając jako system zapobiegania włamaniom do hosta, narzędzie monitoruje pojedynczego hosta pod kątem wszelkich podejrzanych działań.

Malware Defender był początkowo programem komercyjnym, ale jego doskonałe funkcje zmieniły właściciela jakiś czas temu, a następnie została wydana nowa wersja, która była bezpłatna.

Spójrzmy szybko na to kluczowe cechy:

- Domyślna instalacja w trybie uczenia się, aby ograniczyć liczbę początkowych alertów do minimum

- Pliki, rejestr, moduły aplikacji i ochrona sieci

- Monitor połączeń (idealny towarzysz natywnej zapory systemu Windows, z bardziej szczegółową kontrolą)

Oprogramowanie jest znakomitym wykonawcą, ale jego jedynym minusem byłby fakt, że jego złożoność czyni go nieodpowiednim dla przeciętnego użytkownika.

Z drugiej strony, wszystkie błędy można naprawić, zmieniając uprawnienia reguły we wpisach dziennika, chociaż jeśli odmówiłeś już ważnej funkcji systemu, nie będziesz w stanie zrobić dużo więcej, aby przywrócić wszystko, co było wcześniej, więc powinieneś uważać.

Malware Defender

Złożony i jednocześnie lekki, Malware Defender to najlepszy system HIPS na rynku! Wolny Spróbuj teraz 3Snort dla Windows

Snort dla Windows to oprogramowanie typu open source do włamań do sieci, które zapewnia analizę ruchu w czasie rzeczywistym i rejestrowanie pakietów w sieciach IP.

Oprogramowanie jest w stanie przeprowadzić analizę protokołów, przeszukiwanie / dopasowywanie treści i może być używane do wykrywania różnych ataków i sond, takich jak przepełnienia bufora, skryte skanowanie portów, ataki CGI, sondy SMB, próby pobierania odcisków palców systemu operacyjnego i wiele innych.

Program jest łatwy do wdrożenia i ma ogromną liczbę programistów open source. Społeczność Snort wspiera oprogramowanie, ale zapewnia również podstawowe zestawy reguł dla niektórych komercyjnych produktów IDS / IPS.

Spójrzmy szybko na to kluczowe cechy:

- Zwraca wszystko, co widzi, w tym szczegółowe dekodowanie pakietów

- Łatwa konfiguracja, aby wyświetlać tylko alerty z zestawu reguł

- Solidne narzędzia do gromadzenia i analizowania ruchu sieciowego.

- Możliwe jest również wdrożenie w bardzo dużych infrastrukturach sieciowych

Chroń swoją sieć domową za pomocą tych zapór ogniowych i poczuj spokój ducha.

Ze względu na możliwość szybkiego wdrożenia, bardzo wszechstronne możliwości i świetne wsparcie społeczności open source, Snort jest zwykle ulubieńcem wszystkich.

Istnieje również wersja komercyjna, która jest dostępna jako urządzenie od Sourcefire i jest prowadzona przez programistę Snort jako jego CEO.

Roeschowi udało się idealnie połączyć najlepsze elementy światów open source i komercyjnych w ofercie Sourcefire.

Snort dla Windows

Dzięki świetnemu wsparciu społeczności open source, Snort jest ulubionym IDS / IPS każdego. Wolny Spróbuj teraz 4Monitor bezpieczeństwa sieci Bro / Zeek

Aktualizacja: The Bro przeprowadził proces rebrandingu i jest teraz znany jako Zeek.

Jest to potężny framework do analizy sieci, który bardzo różni się od typowych IDS, które znasz do tej pory. Specyficzny dla domeny język skryptowy Bro włączy zasady monitorowania specyficzne dla witryny.

Program jest wyposażony w analizatory wielu protokołów i umożliwia analizę semantyczną wysokiego poziomu w warstwie aplikacji. Zachowuje również doskonały stan warstwy aplikacji w sieci, którą monitoruje.

Spójrzmy szybko na to kluczowe cechy:

- Brak tradycyjnych podpisów (interfejsy z innymi aplikacjami do wymiany informacji w czasie rzeczywistym)

- Kompleksowe archiwum logów

- Przeznaczony szczególnie dla sieci o wysokiej wydajności

Szukasz najlepszych darmowych i płatnych klientów FTP dla systemu Windows 10? Sprawdź naszą listę.

Chociaż program koncentruje się na monitorowaniu bezpieczeństwa sieci, zapewni użytkownikom wszechstronną platformę do bardziej ogólnej analizy ruchu sieciowego.

Jest dobrze ugruntowany przez ponad 15 lat badań, od samego początku udało mu się z powodzeniem wypełnić tradycyjną lukę między akademickim a operacyjnym.

Społeczność użytkowników Bro obejmuje niektóre główne uniwersytety, centra obliczeniowe, laboratoria badawcze, a także wiele społeczności otwartej nauki.

⇒ Spróbuj Bro

5OSSEC Darmowe IDS dla firm

Jest to IDS oparty na hoście typu open source, który wykonuje sprawdzanie integralności plików, analizę dzienników, monitorowanie zasad, wykrywanie rootkitów, ostrzeganie w czasie rzeczywistym i aktywne odpowiedzi, i działa na prawie wszystkich platformach, w tym Windows.

Oprogramowanie to wszystko obserwuje i aktywnie monitoruje wszystkie aspekty działania systemu. Dzięki temu programowi nie będziesz już w ciemności, jeśli chodzi o to, co dzieje się z cennymi zasobami komputera.

Spójrzmy szybko na to kluczowe cechy:

- Analizy w czasie rzeczywistym i wgląd w zdarzenia dotyczące bezpieczeństwa sieci (za pośrednictwem dzienników alertów i alertów e-mailowych)

- Pełne wykrywanie włamań oparte na hoście na wielu platformach

- W pełni open source i darmowy

- W pełni konfigurowalny (rozbudowane opcje konfiguracji, dodawanie własnych niestandardowych reguł alertów i pisanie skryptów, modyfikowanie kodu źródłowego i dodawanie nowych możliwości)

- Wykrywaj i ostrzegaj o nieautoryzowanych modyfikacjach systemu plików i złośliwym zachowaniu na podstawie wpisów w plikach dziennika

⇒ Wypróbuj OSSEC Free IDS

Zabezpieczenie firmy w dzisiejszych czasach nie musi być koszmarem i bolesną męką. Wszystkie rozwiązania, które wymieniliśmy powyżej, zapewnią Ci przemysłową ochronę przed wszystkimi próbami włamań.

Wszystkie te narzędzia łączą najpopularniejsze oprogramowanie zabezpieczające typu open source w jeden ujednolicony zestaw rozwiązań, który okaże się dość łatwy w instalacji i obsłudze. Możesz więc wybrać swój ulubiony zgodnie ze swoimi potrzebami.

Często zadawane pytania: Dowiedz się więcej o narzędziach IDS

- Jakie oprogramowanie komercyjne może pomóc w systemie wykrywania włamań?

Do użytku komercyjnego zalecamy Malwarebytes Endpoint Protection - kompletny zestaw narzędzi do ochrony i zapobiegania obejmujący całą firmę.

- Jakie oprogramowanie jest używane do wykrywania włamań do sieci?

Malware Defender jest dobrze znany ze swojej zdolności wykrywania i zapobiegania naruszeniom sieci. Jednak wszystkie narzędzia z tej listy nadają się do tego zadania. Sprawdź ten kompletny przewodnik.

- Do czego służy oprogramowanie do wykrywania włamań?

Oprogramowanie do wykrywania włamań sprawdza, czy nie ma uszkodzeń, które mogłyby zostać wprowadzone do systemu przez cyberzagrożenia, sprawdza konfigurację hosta pod kątem ryzykownych ustawień i ostrzega w przypadku znalezienia podejrzanej aktywności na poziomie systemu lub sieci.

Uwaga redaktora: Ten post został pierwotnie opublikowany we wrześniu 2019 r. I od tego czasu został odnowiony i zaktualizowany w maju 2020 r. Pod kątem świeżości, dokładności i kompleksowości.

- Bezpieczeństwo cybernetyczne

- złośliwe oprogramowanie

- oprogramowanie

Friendoffriends

Friendoffriends

![5 najlepszych programów do wykrywania włamań [IDS Tools]](https://friend-of-friends.com/storage/img/images_4/5-best-intrusion-detection-software-[ids-tools]_5.jpg)